Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo de ‘Pagar o Consentir’

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

El Departamento de Justicia de EE.UU. (DoJ) informó que confiscó dos dominios de internet y examinó cerca de 1,000 cuentas de redes sociales que presuntamente fueron utilizadas por actores de amenazas rusos para difundir de manera encubierta desinformación pro-Kremlin en el país y en el extranjero a gran escala.

«La granja de bots en redes sociales utilizó elementos de IA para crear perfiles ficticios en redes sociales, a menudo haciéndose pasar por individuos en los Estados Unidos, que los operadores luego usaron para promover mensajes en apoyo a los objetivos del gobierno ruso,» dijo el DoJ.

Se dice que la red de bots, que comprende 968 cuentas en X, es parte de un elaborado esquema ideado por un empleado del medio de comunicación estatal ruso RT (anteriormente Russia Today), patrocinado por el Kremlin y asistido por un oficial del Servicio Federal de Seguridad de Rusia (FSB), quien creó y dirigió una organización privada de inteligencia no identificada.

Los esfuerzos de desarrollo de la granja de bots comenzaron en abril de 2022 cuando los individuos adquirieron infraestructura en línea mientras anonimaban sus identidades y ubicaciones. El objetivo de la organización, según el DoJ, era promover los intereses rusos difundiendo desinformación a través de personajes ficticios en línea que representaban diversas nacionalidades.

Las cuentas falsas de redes sociales se registraron utilizando servidores de correo electrónico privados que dependían de dos dominios: mlrtr[.]com y otanmail[.]com, que fueron comprados a través del registrador de dominios Namecheap. Desde entonces, X ha suspendido las cuentas de bots por violar sus términos de servicio.

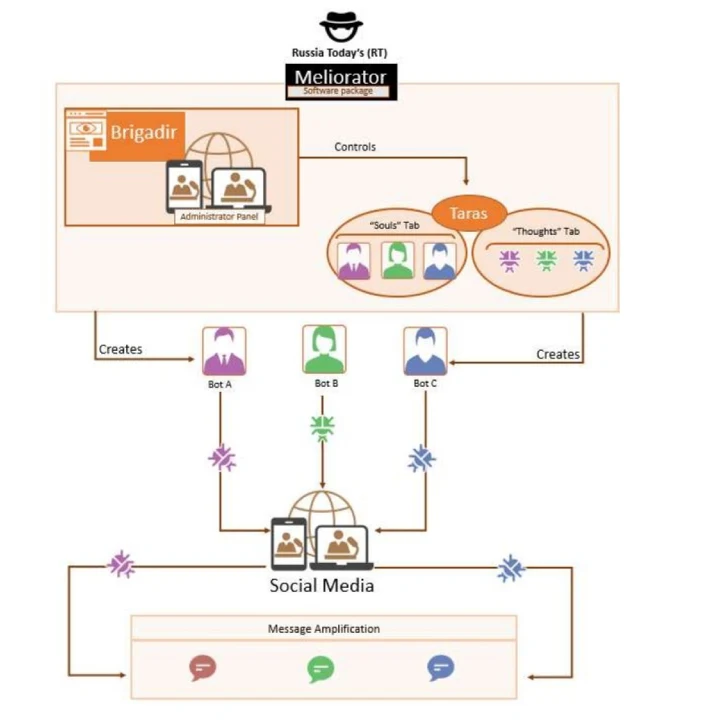

La operación de información, que tenía como objetivo a EE.UU., Polonia, Alemania, los Países Bajos, España, Ucrania e Israel, se llevó a cabo utilizando un paquete de software impulsado por IA llamado Meliorator, que facilitó la creación y operación «en masa» de dicha granja de bots en redes sociales.

«Usando esta herramienta, los afiliados de RT diseminaron desinformación hacia y sobre varios países, incluidos los Estados Unidos, Polonia, Alemania, los Países Bajos, España, Ucrania e Israel,» dijeron agencias de aplicación de la ley de Canadá, los Países Bajos y EE.UU.

Meliorator incluye un panel de administración llamado Brigadir y una herramienta de backend llamada Taras, que se utiliza para controlar las cuentas que parecen auténticas, cuyas fotos de perfil e información biográfica fueron generadas usando un programa de código abierto llamado Faker.

Cada una de estas cuentas tenía una identidad o «alma» distinta basada en uno de los tres arquetipos de bots: aquellos que propagan ideologías políticas favorables al gobierno ruso, replican mensajes compartidos por otros bots y perpetúan desinformación compartida tanto por cuentas de bots como por cuentas no bots.

Aunque el paquete de software solo fue identificado en X, un análisis adicional ha revelado las intenciones de los actores de amenaza de extender su funcionalidad para cubrir otras plataformas de redes sociales.

Además, el sistema eludió las salvaguardas de X para verificar la autenticidad de los usuarios al copiar automáticamente los códigos de un solo uso enviados a las direcciones de correo electrónico registradas y asignar direcciones IP proxy a las personas generadas por IA según su ubicación asumida.

«Las cuentas de bots intentan de manera obvia evitar prohibiciones por violaciones de los términos de servicio y evitar ser notadas como bots al mezclarse en el entorno más amplio de las redes sociales,» dijeron las agencias. «Al igual que las cuentas auténticas, estos bots siguen cuentas genuinas que reflejan sus inclinaciones políticas e intereses listados en su biografía.»

«La agricultura es un pasatiempo amado por millones de rusos,» dijo RT a Bloomberg en respuesta a las acusaciones, sin refutarlas directamente.

El desarrollo marca la primera vez que EE.UU. señala públicamente a un gobierno extranjero por usar IA en una operación de influencia extranjera. No se han hecho públicas acusaciones criminales en el caso, pero la investigación sobre la actividad sigue en curso.

En los últimos meses, Google, Meta y OpenAI han advertido que las operaciones de desinformación rusas, incluidas las orquestadas por una red denominada Doppelganger, han utilizado repetidamente sus plataformas para difundir propaganda pro-rusa.

«La campaña sigue activa, así como la infraestructura de red y servidores responsables de la distribución del contenido,» dijeron Qurium y EU DisinfoLab en un nuevo informe publicado el jueves.

«Sorprendentemente, Doppelganger no opera desde un centro de datos oculto en una fortaleza de Vladivostok o desde una remota cueva militar, sino desde nuevos proveedores rusos que operan dentro de los centros de datos más grandes de Europa. Doppelganger opera en estrecha asociación con actividades cibercriminales y redes de publicidad afiliadas.»

En el corazón de la operación se encuentra una red de proveedores de alojamiento a prueba de balas que incluye a Aeza, Evil Empire, GIR y TNSECURITY, que también han albergado dominios de comando y control para diferentes familias de malware como Stealc, Amadey, Agent Tesla, Glupteba, Raccoon Stealer, RisePro, RedLine Stealer, RevengeRAT, Lumma, Meduza y Mystic.

Además, NewsGuard, que ofrece una variedad de herramientas para contrarrestar la desinformación, descubrió recientemente que los chatbots de IA populares tienden a repetir «narrativas fabricadas de sitios afiliados al estado que se hacen pasar por medios de noticias locales en un tercio de sus respuestas.»

Esto también ocurre mientras la Oficina del Director de Inteligencia Nacional de EE.UU. (ODNI) dijo que Irán está «volviéndose cada vez más agresivo en sus esfuerzos de influencia extranjera, buscando avivar la discordia y socavar la confianza en nuestras instituciones democráticas.»

La agencia también señaló que los actores iraníes continúan refinando sus actividades cibernéticas y de influencia, utilizando plataformas de redes sociales y emitiendo amenazas, y que están amplificando las protestas pro-Gaza en EE.UU. haciéndose pasar por activistas en línea.

Por su parte, Google dijo que bloqueó en el primer trimestre de 2024 más de 10,000 instancias de actividad de Dragon Bridge (también conocido como Spamouflage Dragon), que es el nombre dado a una red de influencia persistente vinculada a China, en YouTube y Blogger, que promovía narrativas que retrataban a EE.UU. de manera negativa, así como contenido relacionado con las elecciones en Taiwán y la guerra entre Israel y Hamas, dirigido a hablantes de chino.

En comparación, el gigante tecnológico interrumpió no menos de 50,000 instancias de este tipo en 2022 y 65,000 más en 2023. En total, ha prevenido más de 175,000 instancias hasta la fecha durante la vida útil de la red.

«A pesar de su continua y abundante producción de contenido y la escala de sus operaciones, DRAGONBRIDGE prácticamente no logra compromiso orgánico de espectadores reales,» dijo el investigador del Grupo de Análisis de Amenazas (TAG) Zak Butler. «En los casos donde el contenido de DRAGONBRIDGE sí recibió compromiso, fue casi completamente inauténtico, proveniente de otras cuentas de DRAGONBRIDGE y no de usuarios auténticos.»

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Expertos descubren una red de delincuencia cibernética china detrás de actividades de juego y...

Google abandona el plan de eliminar gradualmente las cookies de terceros en Chrome Luis...