Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo de ‘Pagar o Consentir’

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Los actores de amenazas detrás del ransomware BlackCat han cerrado su sitio web en la darknet y probablemente han realizado un exit scam después de subir un falso banner de confiscación por parte de las fuerzas del orden.

«ALPHV/BlackCat no fue confiscado. Están realizando un exit scam con sus afiliados», dijo el investigador de seguridad Fabian Wosar. «Es obvio cuando revisas el código fuente del nuevo aviso de confiscación».

«No hay absolutamente ninguna razón por la cual las autoridades simplemente pondrían una versión guardada del aviso de confiscación durante una confiscación en lugar del aviso de confiscación original».

La Agencia Nacional del Crimen del Reino Unido (NCA, por sus siglas en inglés) le dijo a Reuters que no tenía conexión con ninguna interrupción en la infraestructura de BlackCat.

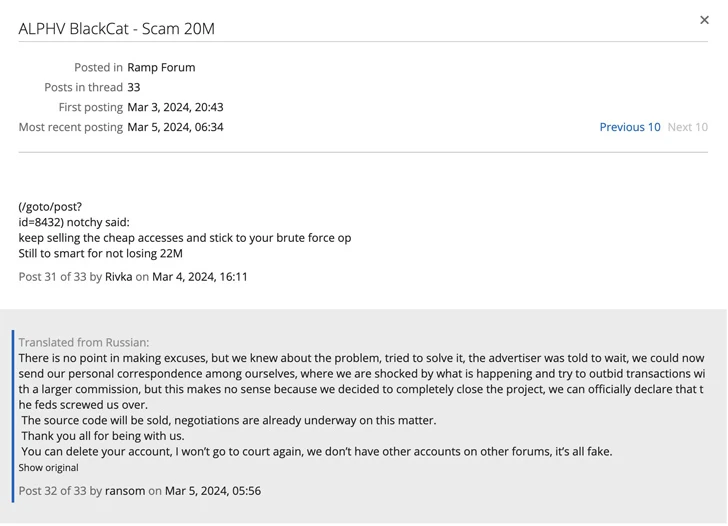

El investigador de seguridad de Recorded Future, Dmitry Smilyanets, publicó capturas de pantalla en la plataforma de redes sociales X en las que los actores de BlackCat afirmaban que «los federales nos arruinaron» y que tenían la intención de vender el código fuente del ransomware por $5 millones.

El acto de desaparición se produce después de que supuestamente recibió un pago de rescate de $22 millones de la unidad de Change Healthcare de UnitedHealth (Optum) y se negó a compartir las ganancias con un afiliado que llevó a cabo el ataque.

La empresa no ha comentado sobre el supuesto pago de rescate, en cambio, ha declarado que solo se centra en los aspectos de investigación y recuperación del incidente.

Según DataBreaches, el afiliado descontento, cuya cuenta fue suspendida por el personal administrativo, hizo las acusaciones en el foro de ciberdelincuencia RAMP. «Vaciarón la billetera y se llevaron todo el dinero», dijeron.

Esto ha generado especulaciones de que BlackCat ha organizado un exit scam para evadir el escrutinio y volver a surgir en el futuro bajo una nueva marca. «Un cambio de marca está pendiente», citaron a un exadministrador del grupo de ransomware.

En diciembre de 2023, las autoridades confiscaron la infraestructura de BlackCat, pero la pandilla de cibercrimen logró recuperar el control de sus servidores y reiniciar sus operaciones sin mayores consecuencias. El grupo anteriormente operaba bajo los nombres DarkSide y BlackMatter.

«Internamente, BlackCat puede estar preocupado por infiltrados dentro de su grupo, y cerrar su negocio de manera preventiva podría detener un derribo antes de que ocurra», dijo Malachi Walker, asesor de seguridad de DomainTools.

«Por otro lado, este exit scam podría ser simplemente una oportunidad para que BlackCat tome el dinero y huya. Dado que las criptomonedas están nuevamente en un máximo histórico, la pandilla puede salirse con la suya vendiendo su producto ‘a precio alto’. En el mundo del cibercrimen, la reputación lo es todo, y BlackCat parece estar quemando puentes con sus afiliados con estas acciones».

La aparente desaparición del grupo y el abandono de su infraestructura se producen cuando el grupo de investigación de malware VX-Underground informó que la operación de ransomware LockBit ya no es compatible con Lockbit Red (también conocido como Lockbit 2.0) y StealBit, una herramienta personalizada utilizada por el actor de amenazas para la extracción de datos.

LockBit también ha intentado salvar su reputación trasladando algunas de sus actividades a un nuevo portal en la dark web después de que una operación coordinada por las autoridades confiscara su infraestructura el mes pasado, tras una investigación de varios meses.

Esto también coincide con la revelación de Trend Micro de que la familia de ransomware conocida como RA World (anteriormente RA Group) ha logrado infiltrarse con éxito en empresas de atención médica, finanzas y seguros en Estados Unidos, Alemania, India, Taiwán y otros países desde su aparición en abril de 2023.

Los ataques realizados por el grupo «involucran componentes de múltiples etapas diseñados para garantizar el máximo impacto y éxito en las operaciones del grupo», señaló la firma de ciberseguridad.

Tags :

Share this article :

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Expertos descubren una red de delincuencia cibernética china detrás de actividades de juego y...

Google abandona el plan de eliminar gradualmente las cookies de terceros en Chrome Luis...