Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo de ‘Pagar o Consentir’

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Investigadores en ciberseguridad han revelado lo que afirman es el «primer exploit nativo de Spectre v2» contra el núcleo de Linux en sistemas Intel que podría ser aprovechado para leer datos sensibles de la memoria.

El exploit, llamado Inyección Nativa de Historial de Ramas (BHI por sus siglas en inglés), puede ser utilizado para filtrar memoria del núcleo arbitraria a 3.5 kB/segundo al eludir las mitigaciones existentes de Spectre v2/BHI, según investigadores del Grupo de Seguridad de Sistemas y Redes (VUSec) en la Universidad Libre de Ámsterdam, según un nuevo estudio.

La deficiencia está siendo rastreada como CVE-2024-2201.

BHI fue revelado por primera vez por VUSec en marzo de 2022, describiéndolo como una técnica que puede evadir las protecciones de Spectre v2 en procesadores modernos de Intel, AMD y Arm.

Mientras que el ataque aprovechaba los Filtros de Paquetes Extendidos de Berkeley (eBPFs), las recomendaciones de Intel para abordar el problema, entre otras cosas, fueron deshabilitar los eBPFs no privilegiados de Linux.

Los entornos de ejecución administrados privilegiados que pueden configurarse para permitir que un usuario no privilegiado genere y ejecute código en un dominio privilegiado, como el ‘eBPF no privilegiado’ de Linux, aumentan significativamente el riesgo de ataques de ejecución transitoria, incluso cuando se aplican defensas contra la [Inyección de Objetivos de Ramificación] intra-modo,» dijo Intel en ese momento.

«El núcleo puede configurarse para negar el acceso a eBPF no privilegiados de forma predeterminada, mientras aún se permite a los administradores habilitarlo en tiempo de ejecución cuando sea necesario.

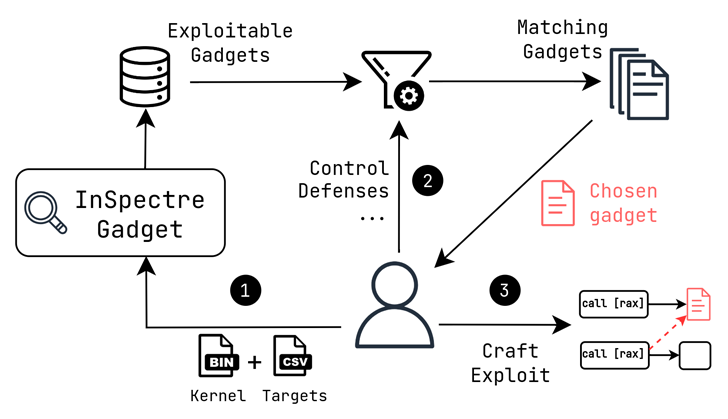

El BHI nativo neutraliza esta contramedida al demostrar que el BHI es posible sin eBPF. Afecta a todos los sistemas Intel que son susceptibles al BHI.

Como resultado, hace factible que un atacante con acceso a recursos de CPU pueda influir en los caminos de ejecución especulativa a través de software malicioso instalado en una máquina con el objetivo de extraer datos sensibles asociados con un proceso diferente.

«Las técnicas de mitigación existentes de deshabilitar eBPF privilegiados y habilitar (Fine)IBT son insuficientes para detener la explotación de BHI contra el kernel/hipervisor», dijo el Centro de Coordinación de CERT (CERT/CC) en un aviso.

«Un atacante no autenticado puede aprovechar esta vulnerabilidad para filtrar memoria privilegiada de la CPU al saltar especulativamente a un gadget elegido.»

La falla ha sido confirmada como afectante para Illumos, Intel, Red Hat, SUSE Linux, Triton Data Center y Xen. AMD, en un boletín, dijo que está «al tanto de cualquier impacto» en sus productos.

La divulgación se produce semanas después de que IBM y VUSec detallaran GhostRace (CVE-2024-2193), una variante de Spectre v1 que emplea una combinación de ejecución especulativa y condiciones de carrera para filtrar datos de arquitecturas de CPU contemporáneas.

También sigue a nuevas investigaciones de ETH Zurich que divulgaron una familia de ataques llamados Ataques Ahoi que podrían ser utilizados para comprometer entornos de ejecución de confianza basados en hardware (TEEs) y romper máquinas virtuales confidenciales (CVMs) como AMD Secure Encrypted Virtualization-Secure Nested Paging (SEV-SNP) e Intel Trust Domain Extensions (TDX).

Los ataques, denominados Heckler y WeSee, hacen uso de interrupciones maliciosas para romper la integridad de las CVMs, lo que potencialmente permite que actores de amenazas inicien sesión de forma remota y obtengan acceso elevado, así como realicen lecturas, escrituras e inyección de código arbitrario para deshabilitar reglas de firewall y abrir un shell de root.

«Para los Ataques Ahoi, un atacante puede usar el hipervisor para inyectar interrupciones maliciosas en las vCPU de la víctima y engañarla para que ejecute los manejadores de interrupciones», dijeron los investigadores. «Estos manejadores de interrupciones pueden tener efectos globales (por ejemplo, cambiar el estado de los registros en la aplicación) que un atacante puede desencadenar para comprometer la CVM de la víctima.»

En respuesta a los hallazgos, AMD dijo que la vulnerabilidad está arraigada en la implementación del kernel de Linux de SEV-SNP y que las correcciones que abordan algunos de los problemas han sido incluidas en el kernel principal de Linux.

Tags :

Share this article :

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Expertos descubren una red de delincuencia cibernética china detrás de actividades de juego y...

Google abandona el plan de eliminar gradualmente las cookies de terceros en Chrome Luis...