Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo de ‘Pagar o Consentir’

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

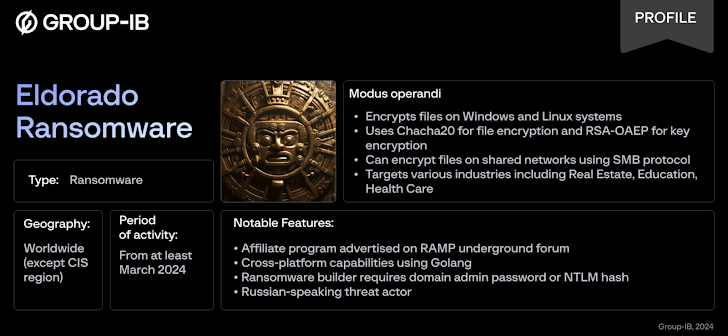

Una operación emergente de ransomware como servicio (RaaS) llamada Eldorado viene con variantes de bloqueo para cifrar archivos en sistemas Windows y Linux.

Eldorado apareció por primera vez el 16 de marzo de 2024, cuando se publicó un anuncio para el programa de afiliados en el foro de ransomware RAMP, dijo Group-IB, con sede en Singapur.

La firma de ciberseguridad, que se infiltró en el grupo de ransomware, señaló que su representante es un hablante de ruso y que el malware no se superpone con cepas previamente filtradas como LockBit o Babuk.

«El ransomware Eldorado usa Golang para capacidades multiplataforma, empleando Chacha20 para el cifrado de archivos y Rivest Shamir Adleman-Optimal Asymmetric Encryption Padding (RSA-OAEP) para el cifrado de claves», dijeron los investigadores Nikolay Kichatov y Sharmine Low. «Puede cifrar archivos en redes compartidas usando el protocolo Server Message Block (SMB)».

El encriptador para Eldorado viene en cuatro formatos, a saber, esxi, esxi_64, win y win_64, con su sitio de filtración de datos ya enumerando 16 víctimas hasta junio de 2024. Trece de los objetivos están ubicados en los EE. UU., dos en Italia y uno en Croacia.

Estas empresas abarcan varios sectores industriales, como bienes raíces, educación, servicios profesionales, salud y manufactura, entre otros.

Un análisis adicional de la versión para Windows de los artefactos ha revelado el uso de un comando PowerShell para sobrescribir el locker con bytes aleatorios antes de eliminar el archivo, en un intento de limpiar las huellas.

Eldorado es el último en la lista de nuevos actores de ransomware de doble extorsión que han surgido en los últimos tiempos, incluidos Arcus Media, AzzaSec, dan0n, Limpopo (también conocido como SOCOTRA, FORMOSA, SEXi), LukaLocker, Shinra y Space Bears, destacando una vez más la naturaleza duradera y persistente de la amenaza.

LukaLocker, vinculado a un operador apodado Volcano Demon por Halcyon, es notable por el hecho de que no utiliza un sitio de filtración de datos y, en su lugar, llama a la víctima por teléfono para extorsionar y negociar el pago después de cifrar estaciones de trabajo y servidores Windows.

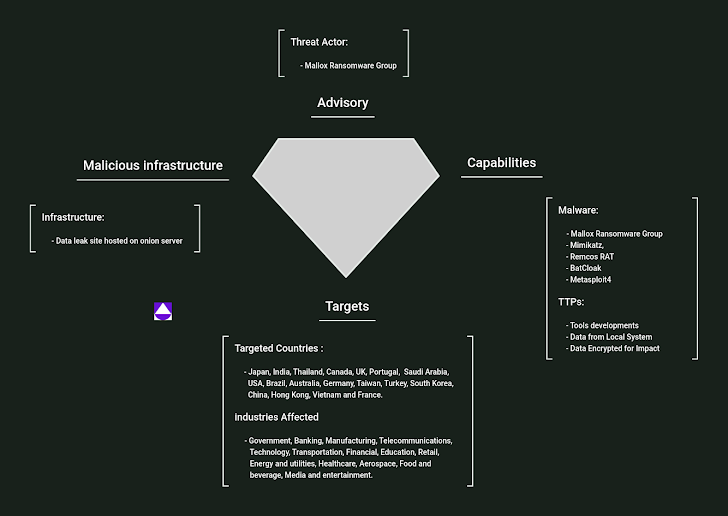

El desarrollo coincide con el descubrimiento de nuevas variantes de ransomware Mallox (también conocido como Fargo, TargetCompany, Mawahelper) para Linux, así como decriptores asociados con siete versiones diferentes.

Se sabe que Mallox se propaga mediante ataques de fuerza bruta a servidores Microsoft SQL y correos electrónicos de phishing para atacar sistemas Windows, con intrusiones recientes que también utilizan un cargador basado en .NET llamado PureCrypter.

«Los atacantes están utilizando scripts personalizados en Python para la entrega de cargas útiles y la exfiltración de información de las víctimas», dijeron los investigadores de Uptycs, Tejaswini Sandapolla y Shilpesh Trivedi. «El malware cifra los datos del usuario y añade la extensión .locked a los archivos cifrados».

Avast ha puesto a disposición un descifrador para DoNex y sus predecesores (Muse, falso LockBit 3.0 y DarkRace) aprovechando una falla en el esquema criptográfico. La empresa de ciberseguridad checa dijo que ha estado «proporcionando silenciosamente el descifrador» a las víctimas desde marzo de 2024 en colaboración con organizaciones policiales.

«A pesar de los esfuerzos de las fuerzas del orden y el aumento de las medidas de seguridad, los grupos de ransomware continúan adaptándose y prosperando», dijo Group-IB.

Los datos compartidos por Malwarebytes y NCC Group, basados en las víctimas listadas en los sitios de filtración, muestran que se registraron 470 ataques de ransomware en mayo de 2024, frente a 356 en abril. La mayoría de los ataques fueron reclamados por LockBit, Play, Medusa, Akira, 8Base, Qilin y RansomHub.

«El desarrollo continuo de nuevas cepas de ransomware y la aparición de programas de afiliados sofisticados demuestran que la amenaza está lejos de ser contenida», señaló Group-IB. «Las organizaciones deben permanecer vigilantes y proactivas en sus esfuerzos de ciberseguridad para mitigar los riesgos que representan estas amenazas en constante evolución».

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Expertos descubren una red de delincuencia cibernética china detrás de actividades de juego y...

Google abandona el plan de eliminar gradualmente las cookies de terceros en Chrome Luis...