Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo de ‘Pagar o Consentir’

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

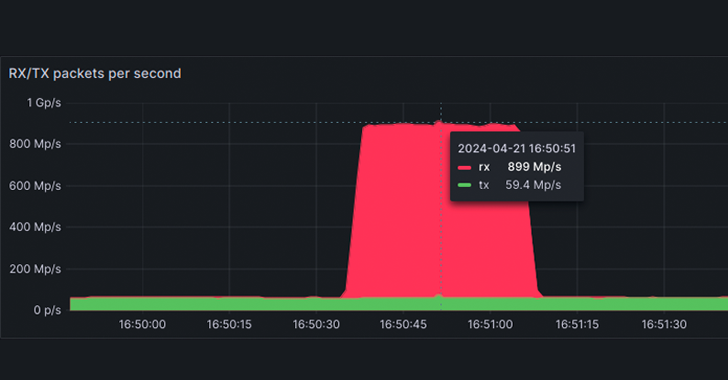

La empresa francesa de computación en la nube, OVHcloud, dijo que mitigó un ataque de denegación de servicio distribuido (DDoS) récord en abril de 2024 que alcanzó una tasa de 840 millones de paquetes por segundo (Mpps).

Esto supera el récord anterior de 809 millones de Mpps reportado por Akamai, que tuvo como objetivo un gran banco europeo en junio de 2020.

Se dice que el ataque DDoS de 840 Mpps fue una combinación de una inundación de TCP ACK que se originó desde 5,000 IPs de origen y un ataque de reflexión de DNS que aprovechó alrededor de 15,000 servidores DNS para amplificar el tráfico.

“Aunque el ataque se distribuyó mundialmente, 2/3 del total de paquetes ingresaron desde solo cuatro puntos de presencia, todos ubicados en EE. UU., y 3 de ellos en la costa oeste”, señaló OVHcloud. “Esto destaca la capacidad del adversario para enviar una tasa de paquetes enorme a través de solo unos pocos peerings, lo que puede resultar muy problemático.”

La empresa dijo que ha observado un aumento significativo en los ataques DDoS tanto en frecuencia como en intensidad desde 2023, agregando que aquellos que superan 1 terabit por segundo (Tbps) se han convertido en una ocurrencia regular.

«En los últimos 18 meses, pasamos de ataques de más de 1 Tbps que eran bastante raros, luego semanales, a casi diarios (promediados durante una semana)», dijo Sebastien Meriot de OVHcloud. «La tasa de bits más alta que observamos durante ese período fue de ~2.5 Tbps.»

A diferencia de los ataques DDoS típicos que se basan en enviar una inundación de tráfico basura a los objetivos con el fin de agotar el ancho de banda disponible, los ataques por tasa de paquetes funcionan sobrecargando los motores de procesamiento de paquetes de los dispositivos de red cercanos al destino, como los balanceadores de carga.

Los datos recopilados por la empresa muestran que los ataques DDoS que aprovechan tasas de paquetes superiores a 100 Mpps han experimentado un fuerte aumento durante el mismo período, con muchos de ellos provenientes de dispositivos MikroTik Cloud Core Router (CCR) comprometidos. Hasta 99,382 routers MikroTik son accesibles a través de Internet.

Estos routers, además de exponer una interfaz de administración, funcionan con versiones obsoletas del sistema operativo, lo que los hace susceptibles a vulnerabilidades de seguridad conocidas en RouterOS. Se sospecha que los actores de amenazas están probablemente utilizando la función de prueba de ancho de banda del sistema operativo para llevar a cabo los ataques.

Se estima que incluso secuestrar el 1% de los dispositivos expuestos en una botnet DDoS podría, teóricamente, dar a los adversarios suficiente capacidad para lanzar ataques de capa 7 que alcancen los 2.28 mil millones de paquetes por segundo (Gpps).

Cabe destacar que los routers MikroTik han sido aprovechados para construir potentes botnets como Mēris e incluso utilizados para lanzar operaciones de botnet como servicio.

«Dependiendo del número de dispositivos comprometidos y sus capacidades reales, esto podría ser una nueva era para los ataques por tasa de paquetes: con botnets posiblemente capaces de emitir miles de millones de paquetes por segundo, podría desafiar seriamente cómo se construyen y escalan las infraestructuras anti-DDoS», dijo Meriot.

Tags :

Comparte este artículo :

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Expertos descubren una red de delincuencia cibernética china detrás de actividades de juego y...

Google abandona el plan de eliminar gradualmente las cookies de terceros en Chrome Luis...