Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo de ‘Pagar o Consentir’

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Se ha revelado una falla de seguridad de máxima severidad en el router para gaming TP-Link Archer C5400X que podría permitir la ejecución de código remoto en dispositivos susceptibles mediante el envío de solicitudes especialmente diseñadas.

La vulnerabilidad, identificada como CVE-2024-5035, tiene una puntuación CVSS de 10.0. Afecta a todas las versiones del firmware del router, incluyendo y anteriores a la 1_1.1.6. Ha sido corregida en la versión 1_1.1.7, lanzada el 24 de mayo de 2024.

«Al explotar exitosamente esta falla, los atacantes remotos no autenticados pueden ejecutar comandos arbitrarios en el dispositivo con privilegios elevados», dijo la firma alemana de ciberseguridad ONEKEY en un informe publicado el lunes.

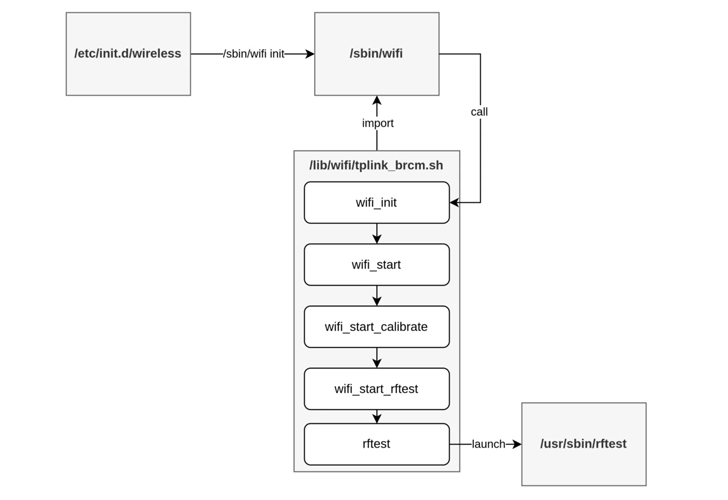

El problema se origina en un binario relacionado con las pruebas de radiofrecuencia, «rftest», que se inicia al encender el dispositivo y expone un oyente de red en los puertos TCP 8888, 8889 y 8890, permitiendo así a un atacante remoto no autenticado lograr la ejecución de código.

Aunque el servicio de red está diseñado para aceptar solo comandos que comienzan con «wl» o «nvram get,» ONEKEY descubrió que la restricción podría ser fácilmente eludida inyectando un comando después de caracteres meta de shell como ; , & , o, | (por ejemplo, «wl;id;»).

La solución implementada por TP-Link en la versión 1_1.1.7 Build 20240510 aborda la vulnerabilidad descartando cualquier comando que contenga estos caracteres especiales.

«Al parecer, la necesidad de proporcionar una API de configuración de dispositivos inalámbricos en TP-Link tuvo que ser resuelta rápidamente o de manera económica, lo que resultó en la exposición de un shell supuestamente limitado a través de la red que los clientes dentro del router podían usar como una forma de configurar dispositivos inalámbricos,» dijo ONEKEY.

La divulgación llega semanas después de que también se revelaran fallas de seguridad en los routers Ethernet industriales Delta Electronics DVW W02W2 (CVE-2024-3871) y en el equipo de redes Ligowave (CVE-2024-4999) que podrían permitir a atacantes remotos ejecutar comandos con privilegios elevados.

Es importante destacar que estas fallas permanecen sin parchear debido a que ya no son mantenidas activamente, lo que hace imperativo que los usuarios tomen medidas adecuadas para limitar la exposición de las interfaces de administración para reducir el potencial de explotación.

Tags :

Share this article :

Meta tiene un plazo para abordar las preocupaciones de la UE sobre el modelo...

Expertos descubren una red de delincuencia cibernética china detrás de actividades de juego y...

Google abandona el plan de eliminar gradualmente las cookies de terceros en Chrome Luis...